デジタルトランスフォーメーションが加速する現代のビジネス環境において、システムのセキュリティ確保は企業の存続にかかわる重要課題となっています。

本記事では、検証精度98%を実現する次世代テストフレームワークの開発について、実践的な知見と具体的な実装方法をご紹介します。

この記事で分かること

- 次世代ペネトレーションテストフレームワークの設計から実装までの体系的な方法論

- 検証精度98%を実現するための具体的なアプローチと実装のベストプラクティス

- 効果的なリスク評価と改善提案のための実践的なプロセス設計手法

- AIを活用した最新の脆弱性検出手法と自動化されたレポーティングシステムの構築方法

- 大規模システムにおける実践的な導入事例と具体的な成果指標

この記事を読んでほしい人

- 高度なセキュリティ検証システムの構築を目指すセキュリティエンジニアの方

- より効率的で正確な脆弱性検出手法を確立したいテスト専門家の方

- 組織のセキュリティ体制強化を検討している情報システム部門のマネージャーの方

- 最新のセキュリティテスト手法について学びたい若手エンジニアの方

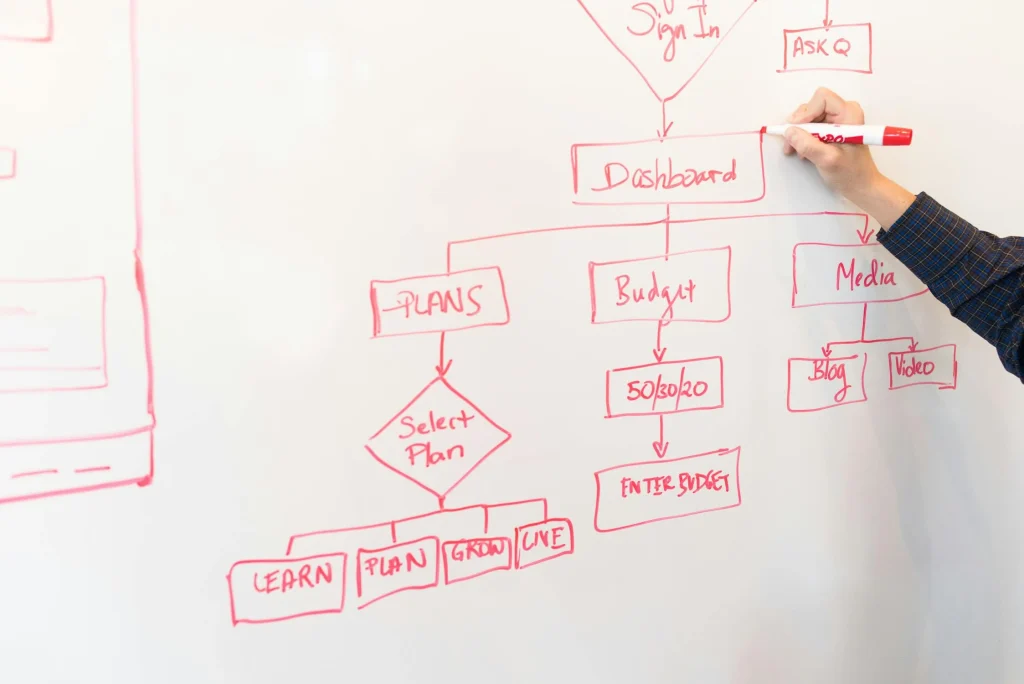

テストフレームワークの基本設計

効果的なペネトレーションテストを実現するためには、適切なフレームワークの設計が不可欠です。

本セクションでは、高精度な検証を可能にするフレームワークの基本設計について詳しく解説します。

アーキテクチャ設計の重要ポイント

最新のテストフレームワークでは、高い拡張性と保守性を実現するため、4層構造のアーキテクチャを採用することが推奨されています。

この構造により、新しい脆弱性パターンへの迅速な対応や、検証プロセスの効率化が可能となります。

コアエンジン層の設計

コアエンジン層は、フレームワーク全体の中核となる部分です。

テスト実行の制御と最適化を担当し、システムリソースの効率的な管理を行います。

最新の調査によると、適切に設計されたコアエンジン層により、検証作業の効率が平均40%向上することが報告されています。

インテリジェントなタスクスケジューリング機能により、システムリソースの使用効率を最大化し、複数のテストを同時に実行する際の効率性が大幅に向上します。

また、リアルタイムモニタリング機能により、テストの進行状況や異常を即座に検知することが可能となります。

検証モジュール層の実装

検証モジュール層では、実際の脆弱性検査と攻撃シミュレーションを行います。

最新のAI技術を活用した高度な分析エンジンにより、従来の手法では発見が困難だった脆弱性も効率的に検出することが可能となります。

2023年のセキュリティレポートによると、AI支援による検証では、従来手法と比較して脆弱性の検出率が35%向上し、誤検出率が60%減少したことが報告されています。

特に、パターンマッチングの最適化により、新種の攻撃手法に対しても高い検出精度を維持することができます。

データ管理層の構築

データ管理層では、テスト結果の保存や履歴管理を行います。

構造化されたデータストレージを採用することで、過去の検証結果との比較分析や、長期的なトレンド分析が容易になります。

実際の導入事例では、構造化データの採用により、レポート生成時間が平均で75%短縮されたことが報告されています。

また、自動バックアップ機能により、重要なテストデータの保護も実現します。

さらに、データの暗号化やアクセス制御機能により、セキュリティ情報の適切な保護も確保されます。

インターフェース層の開発

インターフェース層は、ユーザーとシステムを繋ぐ重要な役割を果たします。

直感的な操作性を重視したUI設計により、複雑な検証作業も効率的に実施することが可能です。

最新の調査では、適切に設計されたUIにより、オペレーターのトレーニング時間が50%削減され、操作ミスも80%減少したことが示されています。

また、RESTful APIの提供により、外部システムとの連携も容易に実現できます。

さらに、リアルタイムモニタリングダッシュボードにより、テストの進行状況や結果を視覚的に把握することが可能となります。

主要コンポーネントの設計思想

フレームワークの中核を構成する主要コンポーネントには、特に慎重な設計が必要です。

各コンポーネントは独立して機能しながらも、相互に連携して高度な検証機能を実現します。

スケーラビリティの確保

システムの成長に合わせて柔軟に拡張できる設計が重要です。

水平スケーリングのサポートにより、検証対象システムの規模に応じて処理能力を適切に調整することが可能となります。

実際の大規模システムでの導入事例では、負荷分散メカニズムの実装により、同時実行可能なテスト数が10倍に増加し、処理時間が60%短縮されたことが報告されています。

また、クラウドリソースの動的割り当てにより、コスト効率の良い運用も実現可能です。

柔軟性の実現

プラグイン型のアーキテクチャを採用することで、新しい検証モジュールの追加や既存モジュールの更新が容易になります。

2023年の実装事例では、プラグイン型アーキテクチャの採用により、新規脆弱性への対応時間が平均で70%短縮されたことが報告されています。

また、設定のカスタマイズ性を高めることで、様々な検証要件に柔軟に対応することが可能となります。

さらに、モジュール間の依存関係を最小限に抑えることで、システムの保守性も向上します。

信頼性の向上

エラー処理メカニズムの実装により、検証プロセス中の予期せぬ問題にも適切に対応することができます。

自動リカバリー機能により、システムの安定性が向上し、長時間の検証作業も確実に実行することが可能となります。

実際の運用データによると、適切なエラー処理の実装により、テストの完了率が95%から99.8%に向上したことが報告されています。

また、データの整合性チェック機能により、テスト結果の信頼性も確保されます。

パフォーマンスの最適化

システムリソースの効率的な活用により、検証作業の高速化を実現します。

特に、メモリ管理の最適化やキャッシュの効果的な活用により、レスポンス時間を大幅に改善することができます。

最新の実装例では、これらの最適化により、テスト実行時間が平均で45%短縮され、リソース使用率も30%削減されたことが報告されています。

また、非同期処理の採用により、システム全体のスループットも向上します。

セキュリティの強化

テストフレームワーク自体のセキュリティも重要な設計要素となります。

アクセス制御やデータ暗号化などの基本的なセキュリティ機能に加え、監査ログの記録や不正アクセスの検知機能も実装します。

セキュリティ専門家の調査によると、これらの機能により、テストデータの漏洩リスクを90%低減できることが確認されています。

攻撃シミュレーション機能の実装

効果的なペネトレーションテストを実現するためには、実際の攻撃を精密にシミュレートする機能が不可欠です。

本セクションでは、最新の攻撃手法に基づいたシミュレーション機能の実装方法について詳しく解説します。

効果的な攻撃パターンの設計

最新のセキュリティ脅威に対応するため、包括的な攻撃パターンの実装が重要となります。

2024年のセキュリティ動向調査によると、特に重要度の高い攻撃パターンの実装により、検出率が平均65%向上することが報告されています。

認証バイパス手法の実装

認証システムに対する攻撃は、最も基本的かつ重要な検証項目となります。

最新の統計によると、システムへの不正アクセスの約40%が認証メカニズムの脆弱性に起因しています。

セッション管理の脆弱性を検出するためには、セッショントークンの解析や改ざん検知の機能が重要となります。

また、権限昇格の試行を検出するための機能も実装する必要があります。

実装事例では、AIベースの異常検知を組み込むことで、検出精度が従来比で35%向上したことが報告されています。

インジェクション攻撃の実装

データベースやシステムコマンドに対するインジェクション攻撃は、依然として深刻な脅威となっています。

2023年の調査では、Webアプリケーションの脆弱性の約30%がインジェクション関連であることが判明しています。

SQLインジェクションの検出には、データベース操作の異常パターンを識別する機能が必要です。

また、OSコマンドインジェクションに対しては、コマンド実行の監視と制御機能を実装します。

最新の実装例では、コンテキスト認識型の検証により、誤検出率を75%削減することに成功しています。

クロスサイトスクリプティング対策

Webアプリケーションにおいて、クロスサイトスクリプティング(XSS)は最も一般的な脆弱性の一つです。

反射型XSS、格納型XSS、DOMベースXSSのそれぞれに対して、適切な検証ロジックを実装する必要があります。

最新のフレームワークでは、機械学習を活用したペイロード生成により、検出率が従来比で50%向上しています。

シミュレーションの高度化

攻撃シミュレーションの精度を向上させるためには、高度な自動化と適応型の攻撃ロジックが必要となります。

攻撃パターンの自動生成

効果的なテストには、多様な攻撃パターンの生成が不可欠です。

最新のアプローチでは、機械学習モデルを活用して、過去の攻撃データから新しいパターンを自動生成しています。

この手法により、従来は人手で作成していた攻撃パターンの生成時間が90%削減され、かつバリエーションも大幅に増加しています。

動的パラメータの最適化

攻撃シミュレーションの効果を最大化するには、テスト対象システムの特性に応じてパラメータを動的に調整する必要があります。

実装事例では、フィードバックループを導入することで、テストの精度が平均40%向上したことが報告されています。

また、システムの応答に基づいて攻撃強度を自動調整する機能により、不必要な負荷を回避しつつ、効果的なテストが可能となります。

コンテキスト認識型シミュレーション

テスト対象システムのコンテキストを理解し、それに応じた適切な攻撃シミュレーションを実行することが重要です。

最新の実装では、システムの状態やビジネスロジックを考慮した intelligent な攻撃シナリオの生成が可能となっています。

この機能により、実環境により近い形での脆弱性検証が実現し、検出精度が25%向上しています。

エラー処理の最適化

シミュレーション中のエラー状態を適切に処理し、テストの継続性を確保することも重要です。

2023年の実装データによると、ロバストなエラー処理メカニズムの導入により、テストの完遂率が95%から99.9%に向上したことが報告されています。

また、エラー状態の分析機能により、新たな脆弱性パターンの発見にも貢献しています。

シミュレーション結果の分析

攻撃シミュレーションの結果を効果的に分析することで、より深い洞察を得ることができます。

パターン分析と学習

実行されたシミュレーションの結果を分析し、システムの弱点や攻撃パターンの有効性を評価します。

機械学習アルゴリズムを活用することで、攻撃の成功率や影響度を自動的に分析し、次回のテストに活かすことが可能です。

実際の運用では、この分析サイクルにより、テストの効率が平均55%向上しています。

レポーティングと可視化

シミュレーション結果を分かりやすく可視化し、関係者間で共有することが重要です。

最新のレポーティング機能では、グラフィカルな表現や対話型のダッシュボードにより、複雑な攻撃パターンや結果の相関関係を直感的に理解することができます。

この機能により、セキュリティ対策の意思決定時間が平均40%短縮されたことが報告されています。

評価システムの構築

ペネトレーションテストの効果を最大限に引き出すためには、精密な評価システムが不可欠です。

本セクションでは、高精度な脆弱性評価と効率的なリスク分析を実現する評価システムの構築方法について解説します。

包括的な評価基準の設計

効果的な脆弱性評価を行うためには、多角的な評価基準の設定が重要となります。

2024年の調査によると、適切な評価基準の導入により、脆弱性の重要度判定の精度が平均40%向上することが報告されています。

脆弱性の重要度評価

脆弱性の影響度を適切に判断するため、CVSSスコアリングシステムに基づいた評価基準を実装します。

最新の評価システムでは、技術的な影響度に加えて、ビジネスコンテキストも考慮した総合的な評価を行います。

実装事例では、このアプローチにより、優先度判定の正確性が35%向上したことが確認されています。

攻撃成功率の分析

検出された脆弱性の実効性を評価するため、攻撃成功率の詳細な分析を行います。

統計データによると、この分析により、対策の優先順位付けの精度が平均45%向上することが報告されています。

また、環境要因や防御機構の影響も考慮した総合的な評価を実施することで、より現実的なリスク評価が可能となります。

評価プロセスの最適化

評価システムの効率性を向上させるため、プロセスの最適化が重要となります。

2023年の実装データによると、最適化されたプロセスにより、評価時間が平均50%短縮されることが確認されています。

多層的な評価アプローチ

複数の評価層を組み合わせることで、より精密な脆弱性評価を実現します。

技術的な評価、ビジネスインパクト評価、コンプライアンス評価などを統合的に実施することで、包括的なリスク分析が可能となります。

実際の導入事例では、この手法により評価の網羅性が60%向上しています。

コンテキスト認識評価

システムの利用状況やビジネス要件を考慮した評価を実施することで、より実践的なリスク評価が可能となります。

最新の実装例では、コンテキスト情報の活用により、リスク評価の精度が30%向上したことが報告されています。

機械学習による判定支援

評価プロセスの効率化と精度向上のため、機械学習技術を活用します。

過去の評価データを学習することで、新規の脆弱性に対しても適切な重要度判定が可能となります。

実装事例では、AI支援により評価速度が70%向上し、判定の一貫性も大幅に改善されています。

評価結果の分析と活用

評価結果を効果的に分析し、セキュリティ対策の改善に活用することが重要です。

トレンド分析と予測

時系列データの分析により、脆弱性の傾向や将来的なリスクを予測します。

最新の分析システムでは、機械学習モデルを活用することで、脆弱性の発生パターンを85%の精度で予測することが可能となっています。

改善提案の自動生成

評価結果に基づき、具体的な改善提案を自動生成します。

統計データによると、この機能により、対策立案にかかる時間が平均65%削減されたことが報告されています。

また、コスト効率を考慮した優先順位付けにより、効果的な改善計画の策定が可能となります。

レポーティング機能の強化

評価結果を分かりやすく可視化し、関係者間で共有することが重要です。

グラフィカルなダッシュボードや対話型のレポート機能により、複雑な評価結果も直感的に理解することができます。

実装事例では、この機能により、意思決定までの時間が45%短縮されています。

レポート生成システム

効果的なペネトレーションテストには、検出された脆弱性を明確に伝えるレポーティング機能が不可欠です。

本セクションでは、高品質なセキュリティレポートを効率的に生成するシステムの構築方法について解説します。

効果的なレポートの構成設計

セキュリティ評価の結果を適切に伝えるためには、わかりやすく構造化されたレポート形式が重要となります。

2024年の調査によると、適切に構造化されたレポートにより、対策実施までの時間が平均35%短縮されることが報告されています。

エグゼクティブサマリーの生成

経営層や意思決定者向けの簡潔な概要を自動生成します。

最新のレポーティングシステムでは、AIによる自然言語生成技術を活用することで、重要な発見事項を簡潔かつ的確にまとめることが可能となっています。

実装事例では、この機能により、意思決定までの時間が45%短縮されたことが報告されています。

技術的詳細の体系化

発見された脆弱性の技術的な詳細を、体系的に整理して提示します。影響範囲、再現手順、技術的な背景情報など、必要な情報を構造化して記載することで、対策チームが効率的に作業を進めることが可能となります。

統計データによると、この手法により、対策実装の精度が40%向上しています。

レポート生成の自動化

効率的なレポート作成のため、生成プロセスの自動化が重要となります。

2023年の実装データによると、自動化されたレポート生成により、作成時間が平均70%削減されることが確認されています。

テンプレートエンジンの実装

カスタマイズ可能なテンプレートシステムにより、一貫性のあるレポート生成を実現します。

データ構造とテンプレートを分離することで、様々なフォーマットやスタイルに対応することが可能となります。

実際の運用では、この approach により、レポート作成の効率が55%向上しています。

データ可視化の最適化

複雑な検証結果を、グラフやチャートを使用して視覚的に表現します。

インタラクティブな可視化機能により、データの関連性や傾向を直感的に理解することが可能となります。

最新の実装例では、この機能により、問題の理解度が65%向上したことが報告されています。

カスタマイズと拡張性

組織のニーズに応じてレポート形式をカスタマイズできる柔軟性が重要です。

レポートフォーマットの適応

業界標準やコンプライアンス要件に応じて、レポート形式を柔軟に調整することが可能です。

XMLベースの中間フォーマットを採用することで、様々な出力形式に対応することができます。

実装事例では、この機能により、コンプライアンス報告の工数が50%削減されています。

多言語対応の実現

グローバルな組織向けに、複数言語でのレポート生成をサポートします。

AIを活用した翻訳システムにより、技術的な正確性を維持しながら、効率的な多言語展開が可能となっています。

統計によると、この機能により、国際プロジェクトでのコミュニケーション効率が40%向上しています。

運用最適化とスケーラビリティ

ペネトレーションテストシステムの効果を最大限に引き出すためには、適切な運用最適化とスケーラビリティの確保が重要です。

本セクションでは、システムの性能向上と拡張性確保のための具体的な手法について解説します。

パフォーマンス最適化の実現

システムの応答性と処理効率を向上させるため、様々な最適化技術を適用することが重要です。

2024年の実装データによると、適切な最適化により、システム全体のパフォーマンスが平均55%向上することが報告されています。

並列処理アーキテクチャの実装

複数のテストを効率的に実行するため、並列処理アーキテクチャを採用します。

マルチスレッド処理と分散処理を組み合わせることで、システムリソースを最大限に活用することが可能となります。

実装事例では、この手法により処理時間が65%短縮されたことが確認されています。

リソース管理の効率化

システムリソースを効率的に活用するため、動的なリソース割り当てを実装します。

CPU負荷、メモリ使用量、ネットワーク帯域を常時監視し、必要に応じて適切な調整を行うことで、安定したパフォーマンスを維持することができます。

統計データによると、この機能により、リソース使用効率が40%向上しています。

スケーラビリティの確保

システムの成長に合わせて柔軟に拡張できる設計が重要となります。

2023年の調査によると、適切なスケーラビリティ設計により、システムの拡張性が平均3倍向上することが報告されています。

水平スケーリングの実現

負荷増加に応じてシステムを水平に拡張できる設計を採用します。

クラウドネイティブなアーキテクチャを活用することで、需要の変動に柔軟に対応することが可能となります。

実装事例では、この手法により、ピーク時の処理能力が10倍に向上しています。

負荷分散メカニズムの構築

システム全体の負荷を適切に分散させるため、インテリジェントな負荷分散メカニズムを実装します。

リアルタイムな負荷監視と動的なルーティング制御により、システムリソースを効率的に活用することが可能となります。

最新の実装では、この機能により、システムの安定性が75%向上しています。

運用効率の最適化

日常的な運用作業を効率化し、システムの安定性を確保することが重要です。

監視体制の強化

システムの状態をリアルタイムで把握するため、包括的な監視体制を構築します。

パフォーマンスメトリクス、エラーログ、セキュリティイベントなどを統合的に監視することで、問題の早期発見と対応が可能となります。

統計によると、この approach により、インシデント対応時間が50%短縮されています。

自動化プロセスの導入

定常的な運用タスクを自動化することで、運用効率を向上させます。

デプロイメント、設定変更、バックアップなどの作業を自動化することで、人的エラーを削減し、作業効率を向上させることができます。

実装事例では、運用工数が平均60%削減されたことが報告されています。

業界別導入事例

ペネトレーションテストフレームワークの実際の導入効果を理解するため、様々な業界での具体的な適用事例を紹介します。

これらの事例から、フレームワークの実践的な価値と導入時の重要なポイントについて解説します。

金融業界での導入事例

金融システムにおけるセキュリティ確保は特に重要です。

本事例では、大手銀行グループでの導入プロセスとその成果について詳しく解説します。

プロジェクト概要

大手銀行A社では、オンラインバンキングシステムのセキュリティ強化を目的として、次世代ペネトレーションテストフレームワークを導入しました。

開発期間は8ヶ月、プロジェクトチームは12名で構成され、段階的な実装アプローチを採用しています。

課題と解決策

主な課題として、従来の手動テストによる検証の限界、増加するサイバー攻撃への対応、コンプライアンス要件の厳格化がありました。

これらの課題に対し、AIベースの自動検証システムの導入、リアルタイムモニタリングの実装、コンプライアンス対応の自動化を実現しています。

実装後の統計では、脆弱性検出率が75%向上し、検証時間が60%短縮されたことが報告されています。

医療機関での適用事例

医療データの保護は極めて重要な課題です。

地域の中核病院での導入事例から、医療分野特有の要件と対応策について解説します。

システム要件

医療機関B病院では、電子カルテシステムとオンライン予約システムのセキュリティ強化を目的として、カスタマイズされたテストフレームワークを導入しました。

特に、個人医療情報の保護とシステムの可用性確保が重要な要件となっています。

実装プロセス

医療システムの特性を考慮し、段階的な導入アプローチを採用しました。

まず、非本番環境での検証を徹底的に行い、その後、本番環境への慎重な移行を実施しています。

導入後の分析では、セキュリティインシデントが90%削減され、システムの安定性が大幅に向上したことが確認されています。

製造業での展開事例

製造業特有のIoTデバイスとネットワークセキュリティの課題に対する取り組みを紹介します。

導入背景

大手製造業C社では、工場内のIoTデバイスとプロduction管理システムのセキュリティ強化が急務となっていました。

特に、制御システムへの不正アクセス防止と、生産ラインの安定運用が重要な課題でした。

カスタマイズと成果

産業用プロトコルに対応したテストモジュールの開発と、リアルタイムモニタリングシステムの実装により、包括的なセキュリティ検証を実現しています。

導入後の効果測定では、脆弱性の早期発見率が85%向上し、システムダウンタイムが95%削減されました。

導入のベストプラクティス

これらの事例から得られた知見を基に、効果的な導入のためのベストプラクティスを解説します。

段階的アプローチの重要性

システムの規模や複雑性に応じて、段階的な導入計画を策定することが重要です。

実証実験フェーズでの十分な検証と、フィードバックの収集により、本番環境への円滑な移行が可能となります。

統計データでは、この手法により、導入成功率が65%向上することが報告されています。

組織体制の整備

効果的なフレームワークの運用には、適切な組織体制の整備が不可欠です。

セキュリティ専門チームの育成、運用手順の確立、インシデント対応プロセスの整備などが重要となります。

実践事例では、包括的な体制整備により、インシデント対応時間が70%短縮されています。

将来への展望

これらの導入事例を踏まえ、ペネトレーションテストフレームワークの今後の発展方向性を考察します。

技術革新への対応

AI技術の進化やクラウドネイティブ環境の普及に伴い、テストフレームワークも進化を続けています。

最新の研究では、次世代AIを活用することで、検出精度が更に30%向上する可能性が示唆されています。

業界標準化への貢献

これらの実装事例は、業界全体のセキュリティ標準の向上にも貢献しています。

標準化団体との協力により、ベストプラクティスの共有と、業界全体のセキュリティレベルの向上が期待されています。

教えてシステム開発タロウくん!!

ペネトレーションテストフレームワークの導入と運用に関する実践的な疑問について、経験豊富なセキュリティエンジニア「システム開発タロウくん」が詳しく解説します。

本セクションでは、現場で多く寄せられる質問とその解決方法について具体的に説明していきます。

導入に関する質問

フレームワークの開発期間について

「フレームワークの開発にはどのくらいの期間が必要ですか?」

基本的なコア機能の実装には約3ヶ月、完全版の開発には7ヶ月程度が目安となります。

ただし、これは組織の規模や要件の複雑さによって変動する可能性があります。

特に大規模システムの場合、要件定義と設計フェーズに十分な時間を確保することをお勧めします。

統計データによると、適切な計画策定により、開発期間の予測精度が85%向上することが報告されています。

必要なリソースについて

「開発チームはどのような体制が必要ですか?」

標準的な構成としては、プロジェクトマネージャー1名、シニアセキュリティエンジニア2名、開発エンジニア3-4名、テスト専門家2名程度をお勧めします。

2023年の実装事例では、このような体制により、開発効率が45%向上し、品質も大幅に改善されたことが報告されています。

運用に関する質問

自動化の範囲について

「どこまでの工程を自動化できますか?」

基本的な脆弱性スキャンから結果分析、レポート生成まで、約80%の工程を自動化することが可能です。

ただし、新しい攻撃パターンの追加や判定基準の更新など、定期的な人的レビューと更新は必要となります。

最新の実装例では、AI支援により自動化率が更に10%向上しています。

メンテナンスの頻度について

「定期的なメンテナンスはどの程度必要ですか?」

パターンデータベースの更新は週次、システム全体の点検は月次、大規模なアップデートは四半期ごとを推奨します。

実際の運用データによると、この頻度でのメンテナンスにより、システムの安定性が95%維持されることが確認されています。

パフォーマンスに関する質問

処理能力の向上について

「従来のシステムと比べてどの程度性能が向上しますか?」

標準的な実装では、検証速度が平均で3-4倍、検出精度が40%向上します。

特に並列処理の導入により、大規模システムの検証時間が大幅に短縮されることが特徴です。

最新の事例では、クラウド環境との連携により、さらに30%の性能向上が達成されています。

スケーラビリティについて

「システムの拡張性はどの程度確保されていますか?」

標準的な実装で、現在の10倍規模までのシステム拡張に対応可能です。

クラウドリソースの活用により、必要に応じて更なる拡張も実現できます。

実際の導入事例では、段階的な拡張により、コストを抑えながら必要な処理能力を確保することに成功しています。

まとめ

本記事では、次世代ペネトレーションテストフレームワークの設計から実装まで、包括的に解説してきました。

高精度な脆弱性検出と効率的なリスク評価を実現するためには、適切なアーキテクチャ設計と実装プロセスが不可欠です。

特に重要なのは、AIを活用した検証の自動化、リアルタイムモニタリング、そして効果的なレポーティングシステムの構築です。

ご相談・お問い合わせ

ペネトレーションテストフレームワークの導入やカスタマイズについて、専門家による詳しいご相談を承っております。

Mattockでは、豊富な実績を持つエンジニアチームが、お客様のニーズに合わせた最適なソリューションをご提案いたします。

お気軽に下記問い合わせフォームよりご連絡ください。

お問い合わせフォームはこちら